Le sujet du rançongiciel en PME en Belgique concerne aujourd’hui autant la continuité d’activité que la cybersécurité.

Un rançongiciel en PME en Belgique n’est pas seulement un incident informatique. C’est un risque direct d’arrêt d’activité, de perte de revenus, de blocage opérationnel et de désorganisation totale pendant plusieurs jours, parfois davantage.

Beaucoup d’entreprises pensent être protégées parce qu’elles disposent de sauvegardes. Pourtant, dans les faits, avoir un backup ne garantit pas une reprise rapide.

La vraie question n’est donc pas seulement comment éviter l’attaque. La vraie question est la suivante : combien de temps votre entreprise peut-elle tenir si ses outils, ses fichiers ou ses applications critiques deviennent indisponibles ?

Les données récentes en Belgique et dans les pays voisins confirment une tendance claire : le risque reste élevé, les petites structures sont fortement exposées, et la résilience dépend bien plus de la capacité de reprise que de la seule existence d’une sauvegarde.

Pourquoi le rançongiciel en PME en Belgique reste un risque majeur

Le rançongiciel continue de toucher des organisations de toutes tailles. Pour les petites entreprises, l’impact est souvent encore plus brutal, car elles disposent de moins de ressources, de moins de redondance et de moins de temps pour absorber une interruption.

Lorsqu’une PME perd l’accès à sa messagerie, à ses dossiers partagés, à son logiciel de gestion, à sa facturation ou à son environnement de production, ce n’est pas uniquement l’IT qui s’arrête. Ce sont aussi les ventes, l’administration, le service client et parfois toute l’activité quotidienne.

Dans ce contexte, le sujet central n’est plus seulement la cybersécurité au sens défensif. Il devient un sujet de continuité d’activité.

Rançongiciel PME Belgique : ce que montrent les données récentes

Les chiffres disponibles en Belgique, en France, aux Pays-Bas et en Allemagne racontent la même histoire : le rançongiciel reste une menace structurelle pour les entreprises, y compris les plus petites.

En Belgique, les incidents gérés au niveau national montrent que le ransomware continue de faire partie des menaces suivies de près. En France, les PME, TPE et ETI figurent parmi les catégories les plus touchées dans les compromissions observées. Aux Pays-Bas, les analyses soulignent également que la visibilité réelle des incidents dans les petites entreprises reste partielle, ce qui signifie que les chiffres connus sous-estiment probablement la réalité.

Un point essentiel : les statistiques visibles ne montrent qu’une partie du problème

Beaucoup de dirigeants ont l’impression que le risque est limité parce qu’ils entendent peu parler de cas autour d’eux. C’est une erreur fréquente.

Tous les incidents ne sont pas médiatisés. Beaucoup sont gérés discrètement, parfois sans communication externe, parfois sans remontée complète dans les statistiques publiques. Pour une TPE ou une PME, il est donc plus utile de raisonner en impact métier qu’en perception médiatique.

La bonne question devient alors très concrète : combien d’heures ou de jours votre entreprise peut-elle fonctionner sans ses systèmes essentiels ?

Rançongiciel PME Belgique : pourquoi les sauvegardes seules ne suffisent pas

Face à un rançongiciel en PME en Belgique, la qualité de la sauvegarde compte davantage que sa simple existence.

De nombreuses petites entreprises disposent aujourd’hui d’une forme de sauvegarde. Mais cela ne signifie pas qu’elles sont réellement prêtes à faire face à un rançongiciel.

Le problème n’est pas seulement technique. Il est aussi organisationnel.

Dans beaucoup de structures, personne ne sait précisément :

- quelles applications doivent être restaurées en premier ;

- quel niveau de perte de données est acceptable ;

- qui prend les décisions en situation de crise ;

- comment vérifier qu’une sauvegarde est saine ;

- comment éviter de remettre en production un environnement encore compromis ;

- comment continuer à travailler pendant la remise en route.

Autrement dit, une sauvegarde sans scénario de reprise reste un faux sentiment de sécurité.

Passer de la sauvegarde simple à la sauvegarde résistante au ransomware

Aujourd’hui, il ne suffit plus de sauvegarder. Il faut aussi s’assurer que la sauvegarde elle-même puisse survivre à une attaque.

Les attaques modernes cherchent souvent à atteindre les dépôts de sauvegarde, à les chiffrer, à les effacer ou à compromettre les comptes qui permettent de les administrer. C’est ce point qui fait la différence entre une entreprise capable de repartir et une entreprise durablement bloquée.

Ce qu’une sauvegarde utile doit permettre

Une stratégie de sauvegarde pensée pour la résilience doit viser plusieurs objectifs :

- empêcher ou limiter la suppression malveillante ;

- isoler les accès d’administration ;

- prévoir des copies séparées ou difficilement altérables ;

- réduire le risque qu’un attaquant compromette l’ensemble de la chaîne de reprise ;

- rendre la restauration réellement testable.

Les bonnes pratiques à mettre en place

Pour une TPE ou une PME, cela passe souvent par des mesures simples mais décisives :

Séparer les comptes d’administration

Les accès à la sauvegarde ne doivent pas reposer sur les mêmes comptes que ceux utilisés pour l’administration quotidienne du système.

Limiter les droits sensibles

Les droits d’effacement, de modification ou de désactivation doivent être strictement contrôlés.

Prévoir des copies isolées ou immuables

Quand c’est possible, il faut conserver des copies qui ne peuvent pas être modifiées facilement par un attaquant.

Surveiller et tester

Une sauvegarde non testée ne vaut pas preuve de reprise. Elle vaut seulement intention.

Après un ransomware en PME : la restauration devient décisive

C’est souvent après l’attaque que la difficulté réelle apparaît. Restaurer n’est pas cliquer sur un bouton puis attendre. C’est un processus critique qui exige méthode, priorisation et contrôle.

Même lorsqu’une sauvegarde existe, la reprise peut être lente, incomplète ou risquée si l’entreprise n’a pas préparé ses procédures.

Redémarrer vite, oui — mais pas n’importe comment

La pression en période de crise pousse souvent à remettre les systèmes en route le plus vite possible. Pourtant, une restauration précipitée peut réintroduire le problème, relancer une compromission ou prolonger l’interruption.

L’objectif n’est donc pas seulement de redémarrer vite. L’objectif est de redémarrer proprement.

Pourquoi une restauration contrôlée est indispensable

Avant une remise en production complète, il faut idéalement :

- vérifier l’intégrité des sauvegardes ;

- identifier les comptes ou accès compromis ;

- restaurer d’abord dans un environnement maîtrisé quand c’est possible ;

- valider les systèmes critiques par ordre de priorité ;

- limiter le risque de réinfection.

Pour une PME, cette logique change tout. Elle permet d’éviter qu’une reprise mal pilotée transforme un incident en crise prolongée.

Avant l’attaque : la résilience commence par les accès et les vulnérabilités

Un rançongiciel ne commence généralement pas par le chiffrement. Il commence par un point d’entrée.

Dans la pratique, cela signifie qu’une petite entreprise améliore déjà sa résilience lorsqu’elle renforce ses accès, réduit sa surface d’exposition et traite ses vulnérabilités les plus critiques.

Les priorités les plus efficaces

Sans chercher la complexité, plusieurs leviers produisent un effet concret :

Généraliser la MFA

L’authentification multifacteur doit être prioritaire sur la messagerie, les accès distants, les comptes d’administration et les outils critiques.

Réduire les privilèges

Moins il existe de comptes puissants, moins l’attaquant peut progresser facilement.

Corriger les vulnérabilités exposées

Les systèmes accessibles depuis l’extérieur ou connus pour être vulnérables doivent être traités en priorité.

Contrôler les accès distants

Chaque accès ouvert inutilement représente une porte potentielle.

PRA après un rançongiciel en PME : comment réduire le temps d’arrêt

En cas de rançongiciel en PME en Belgique, un PRA clair réduit fortement le temps perdu dans l’urgence.

Dans beaucoup de PME, le plan de reprise d’activité reste perçu comme un document théorique. En réalité, c’est un accélérateur de décision.

Quand tout s’arrête, le PRA permet de savoir quoi faire, dans quel ordre, avec quels rôles et selon quelles priorités. Il évite l’improvisation, les hésitations et les arbitrages dans l’urgence.

Le PCA, lui, aide à maintenir le minimum vital côté métier pendant que l’informatique se reconstruit.

Ce qu’un PRA utile doit contenir

Un PRA efficace doit répondre à des questions simples et concrètes :

- quels services doivent repartir en premier ;

- quels sont les systèmes critiques ;

- qui décide ;

- qui exécute ;

- quels sont les temps de reprise acceptables ;

- quelles dépendances techniques doivent être prises en compte ;

- comment communiquer pendant l’incident.

Pourquoi cela change tout en PME

Dans une petite structure, l’absence de cadre fait perdre un temps précieux. Or ce temps perdu devient rapidement du chiffre d’affaires perdu, des clients mécontents, des équipes bloquées et une pression croissante sur la direction.

Même un PRA simple, clair et réaliste vaut mieux qu’un document complexe jamais utilisé.

Les priorités concrètes pour une TPE ou une PME en Belgique

Pour renforcer sa capacité de reprise, une entreprise n’a pas besoin de tout transformer d’un coup. Elle doit surtout sécuriser les fondamentaux qui auront un effet direct le jour où un incident surviendra.

1. Identifier les services réellement critiques

Sans hiérarchisation métier, toute restauration devient confuse.

2. Durcir l’environnement de sauvegarde

Une sauvegarde accessible à un attaquant reste une sauvegarde fragile.

3. Tester des restaurations réelles

Le test révèle les angles morts, les dépendances oubliées et les délais réels.

4. Formaliser un PRA simple

Quelques pages utiles valent mieux qu’un document parfait jamais appliqué.

5. Renforcer les accès

MFA, revue des privilèges et contrôle des accès distants restent des mesures à fort impact.

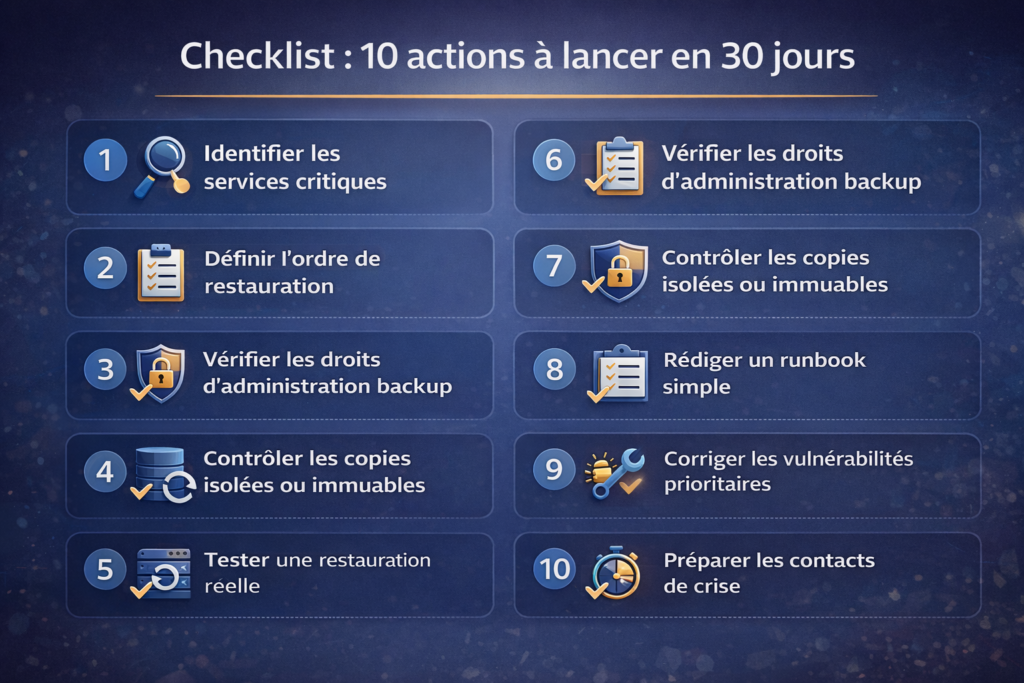

Checklist : 10 actions à lancer en 30 jours

Cette checklist aide à mieux préparer une entreprise à un rançongiciel en PME en Belgique.

— Prioriser l’activité

- Identifier les cinq services ou applications sans lesquels l’entreprise ne peut pas fonctionner normalement.

- Définir un ordre de restauration aligné sur les priorités métier.

— Sécuriser la sauvegarde

- Vérifier qui dispose réellement des droits d’administration sur la plateforme de sauvegarde.

- Contrôler l’existence de copies isolées ou immuables lorsque c’est possible.

- Examiner les alertes, journaux et politiques de suppression.

— Préparer la reprise

- Tester la restauration d’un serveur, d’une application ou d’un jeu de données critique.

- Rédiger un runbook simple : qui décide, qui exécute, qui communique.

- Prévoir un scénario de reprise progressive pour éviter la remise en production dans la précipitation.

— Réduire les points d’entrée

- Activer la MFA sur tous les accès sensibles et revoir les privilèges élevés.

- Corriger en priorité les vulnérabilités et expositions les plus critiques.

Ce qu’il faut retenir

Pour faire face à un rançongiciel en PME en Belgique, la priorité reste la capacité à redémarrer vite et proprement.

Pour les TPE et PME belges, le rançongiciel doit être traité comme un sujet de continuité d’activité autant que comme un sujet de cybersécurité.

La maturité ne se mesure pas au fait d’avoir “une sauvegarde”. Elle se mesure à la capacité de restaurer rapidement, proprement, dans le bon ordre et sans redonner un avantage à l’attaquant.

Protéger les accès, durcir les sauvegardes, tester la restauration et formaliser un PRA réaliste sont aujourd’hui les bases d’une reprise crédible. Ce sont aussi les leviers les plus concrets pour limiter l’arrêt d’activité et reprendre la main plus vite en cas d’incident.

Si vous souhaitez évaluer la solidité de vos sauvegardes, clarifier vos priorités de reprise ou structurer un PRA adapté à votre activité, mieux vaut le faire avant la crise. C’est souvent là que se joue la différence entre une interruption maîtrisée et un arrêt subi.